Sicherheitszertifikaten

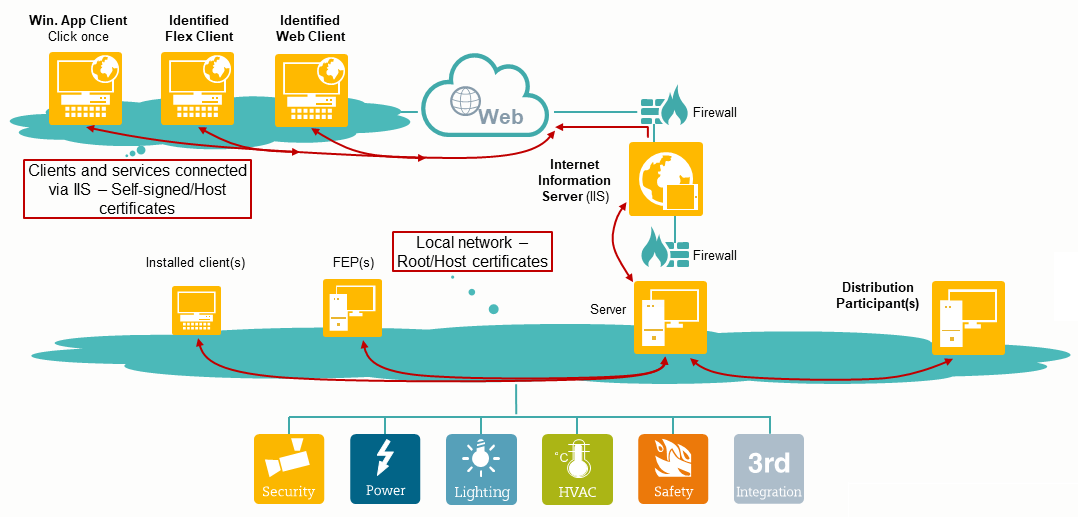

Zertifikate werden zur Authentifizierung von Entitäten (Personen, Organisationen, Websites oder Softwareapplikationen) und zur Einrichtung einer sicheren Kommunikation zwischen Server und Clients bei Einsatz eines Desigo CC Systems verwendet.

Sie können zur Sicherung der Kommunikation die von SMC erstellten Zertifikate aber auch die kommerziellen Zertifikate (von einer vertrauenswürdigen Zertifizierungsstelle (CA) signierte Zertifikate) verwenden.

In SMC können Sie Root-, Host- und selbst-signierte Zertifikate auf einem Server, Client oder FEP erstellen, sie als Standard festlegen und für Folgendes nutzen:

- Sichern der Client-Server-Kommunikation: Sie können hierfür .pem-Zertifikate sowie Zertifikate aus dem Windows-Speicher nutzen.

- Sichern der Web-Kommunikation zwischen dem Server und dem Remote-Webserver (IIS): Hierfür können Sie nur die Zertifikate in dem entsprechenden Windows-Zertifikatsspeicher nutzen.

Mit SMC können Sie die beiden folgenden Arten von Zertifikaten erstellen:

- Windows-Zertifikatspeicher (.pfx) Zertifikate (Root-, Host- und selbst-signierte Zertifikate):

- zur Sicherung der Client/Server-Kommunikation und der Server/IIS-Kommunikation.

- haben die Dateiformate .cer und .pfx.

- das .cer-Dateiformat enthält das Zertifikat, das .pfx-Dateiformat den privaten Schlüssel.

- Die Zertifikate aus dem Windows-Speicher müssen in dem entsprechenden Windows-Zertifikatsspeicher verfügbar sein.

- Um mit dem installierten Client an einem Client/FEP zu arbeiten, benötigt der am Betriebssystem angemeldete Benutzer Zugriff auf den privaten Schlüssel des Host-Zertifikats im Windows-Zertifikatsspeicher.

- Dateibasierte Zertifikate (Root- und Host-Zertifikate):

- zur Sicherung der Client/Server-Kommunikation.

- haben das Dateiformat .pem (Privacy Enhanced Mail).

- die Root- oder Host-Zertifikate des .pem-basierten Typs bestehen tatsächlich aus zwei .pem-Dateien, von denen eine das Zertifikat enthält und die andere den privaten Schlüssel.

- muss auf der Festplatte des Servers oder des Clients/FEPs verfügbar sein.

Dieser Abschnitt enthält Hintergrundinformationen zu den Sicherheitszertifikaten von Desigo CC. Informationen zu den Vorgehensweisen finden Sie im Abschnitt mit den detaillierten Anweisungen.