Benutzergruppenverwaltung

Beschreibt das Verhalten in Desigo CC von:

- Default Benutzergruppen

- Rückfall-Richtlinien

- Standardadministrator

- Standardbenutzer

- Benutzergruppen

- Zugriffsrechte

- Voll

- Eingeschränkt

Benutzergruppenverwaltung

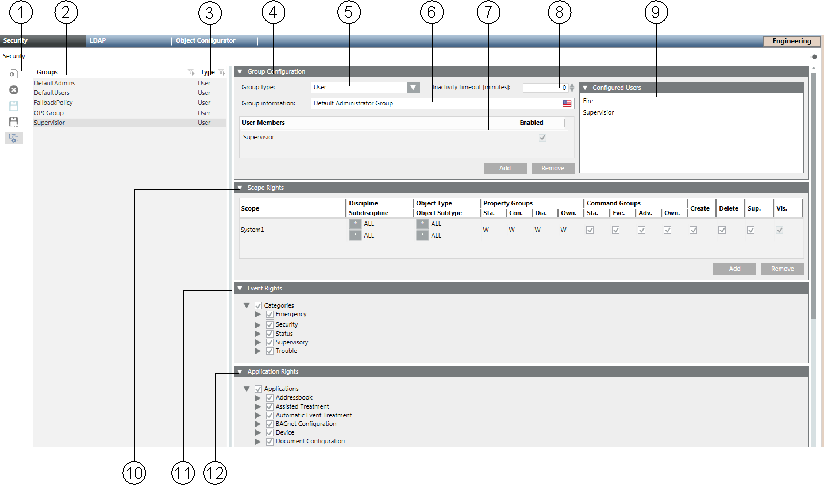

Im Register Sicherheit haben Sie folgende Möglichkeiten:

- Eine neue lokale oder globale Benutzergruppe oder eine Managementstationsgruppe erstellen

- Benutzer einer Benutzergruppe zuweisen

- Der Benutzergruppe Scope-Rechte zuweisen

- Applikationsrechte definieren

Arbeitsbereich Benutzerverwaltung | ||

| Name | Beschreibung |

1 | Symbolleiste | Enthält die Symbole für Vorgänge wie Hinzufügen, Löschen oder Speichern. |

2 | Gruppen | Führt alle Standardgruppen sowie erstellte Benutzer- und Managementstationsgruppen auf. In einem verteilten System gibt das Kontrollkästchen in der Spalte Global den Benutzergruppentyp an. Diese Spalte wird nur in verteilten Systemen angezeigt. |

3 | Typ | Zeigt Zuweisungen auf der Basis der Einstellungen im Feld Gruppentyp an. |

4 | Expander Gruppenkonfiguration | Zeigt die Benutzergruppeneinstellungen und Liste der Mitglieder an. |

5 | Gruppentyp | Definiert, ob es sich um eine Benutzergruppe oder Managementstationsgruppe handelt. |

6 | Gruppeninformation | Zeigt die erweiterten Informationen zur entsprechenden Gruppe an. |

7 | Benutzermitglieder | Führt alle Mitglieder der Gruppe auf. Zeigt keine Benutzer unter der Rückfall-Richtlinie an (siehe Default Benutzergruppen). |

8 | Inaktivitäts-Timeout [Minuten] | Wenn während des festgelegten Zeitraums keine Benutzeraktivität stattfindet, wird das System gesperrt, sodass sich der Benutzer erneut anmelden muss. 0 = Kein Timeout festgelegt. Wenn ein Benutzer mehreren Benutzer- oder Managementstationsgruppen angehört, wird der kürzeste Zeitraum grösser 0 als Inaktivitäts-Timeout aktiviert. |

9 | Expander Konfigurierte Benutzer | Führt mögliche Kandidaten für die ausgewählte Gruppe auf. Zeigt keine Benutzer unter der Rückfall-Richtlinie an (siehe Default Benutzergruppen). |

10 | Expander Scopes-Rechte | Legt die dieser Gruppe zugewiesenen Scope-Rechte fest. Es wird angegeben, wenn Rechte für einen nicht mehr existierenden Scope konfiguriert sind. In der Laufzeit-Autorisierung werden diese Scope-Rechte ignoriert. |

11 | Alarm-Rechte Expander | Legt die dieser Gruppe zugewiesenen Alarm-Rechte fest. Das Kontrollkästchen Alarm in der Befehlsgruppe muss ausgewählt sein, um die Alarmrechte zu aktivieren. |

12 | Expander Applikationsrechte | Legt die angezeigten bzw. bedienbaren Applikationen und Funktionen (Symbolleiste) eines Bedienplatzes oder eines Managementsystems fest. |

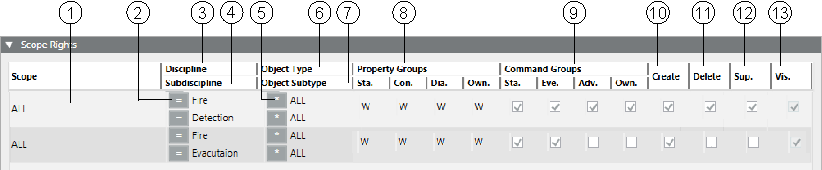

Arbeitsbereich Scope-Rechte in Benutzergruppen

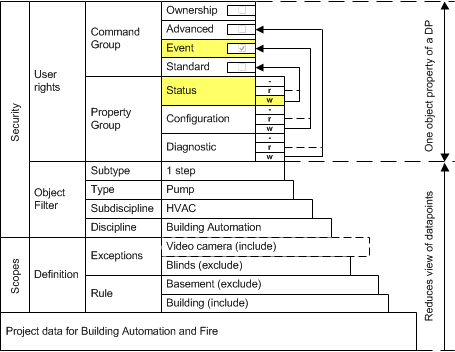

Scopes (siehe Scopes) kommen in verschiedenen Applikationen zum Einsatz, z.B. Protokoll, Alarmierung und Makros, um Anzeige und Bedienung festzulegen. Im Arbeitsbereich Sicherheit werden Scopes für die Konfiguration der Zugriffsrechte einer Gruppe verwendet. Sie können einer Gruppe mehrere Scopes zuweisen, wodurch Sie verschiedene Rechte an einem Scope für verschiedene Filtereinstellungen festlegen können, zum Beispiel Disziplin, Subdisziplin, Objekttyp oder Objekt-Subtyp.

| Name | Beschreibung |

1 | Geltungsbereich | Liste zugewiesener Scope-Definitionen. In einem verteilten System öffnet ein Rechtsklick ein Menü, aus dem Sie ein globales oder ein spezifisches System auswählen können. |

2 | Operand für Disziplinen und Subdisziplinen | *, = oder ≠ * umfassender Zugriff auf alle Objekte. = nur die Objekte, die der Auswahl entsprechen ≠ alle Objekte, die nicht mit der Auswahl übereinstimmen |

3 | Disziplin | Liste der verfügbaren Disziplinen. |

4 | Sub-Disziplin | Liste der verfügbaren Subdisziplinen. |

5 | Operand für Typ und Subtyp. | *, = oder ≠ |

6 | Objekttyp | Liste der verfügbaren Typen. |

7 | Objekt-Subtyp | Liste der verfügbaren Subtypen. |

8 | Eigenschaftsgruppen | Definieren Sie die Bedienung und Sichtbarkeit der Eigenschaften. Sie können vier Gruppen von Eigenschaften:

auf einen der folgenden Werte setzen: Hinweis: Eigenschaften werden einer der Gruppen in der Objektmodellkonfiguration zugewiesen. |

9 | Befehlsgruppen | Definiert die Register Bedienung oder Erweiterte Bedienung, wenn eine Schaltfläche verfügbar ist. Sie können vier Gruppen von Befehlen aktivieren:

Hinweis: Die (mit Objekteigenschaften verbundene) Befehle werden einer der Gruppen in der Objektmodellkonfiguration zugewiesen. |

10 | Erstellen | In der ausgewählten Applikation können neue Objekte, zum Beispiel ein Ordner oder Netzwerk, im System Browser erstellt und gespeichert werden. Während des Speicherns wird eine Fehlermeldung angezeigt, wenn Ihre Rechte nicht ausreichen. |

11 | Löschen | In der ausgewählten Applikation können verfügbare Objekte, zum Beispiel Ordner oder Netzwerke, im System Browser gelöscht |

12 | Überwachen | Ein aktiviertes Kästchen Beaufsichtigen ermöglicht dem Benutzer, Änderungen am System zu bestätigen, wenn eine Bestätigung nach Vier-Augen-Prinzip erforderlich ist. |

13 | Sichtbar | Ist immer aktiv und kann nicht geändert werden. Alle mit dem Scope-Filter übereinstimmenden Datenpunkte werden angezeigt. |

Benutzergruppe und Managementstationsgruppe

Die Sichtbarkeit und Rechte der Objekte können mittels Benutzergruppen-Scope und Managementstationsgruppen-Scope eingestellt werden:

- Benutzergruppen-Scopes untereinander wirken als ODER-Operand (siehe Erstellen einer neuen globalen Gruppe).

Rechte Scope 1 |

| Rechte Scope 2 |

| Rechte Scope 3 |

| Rechte für Scopes |

Ja | ODER | Nein | ODER | Nein | = | 1 |

Ja | ODER | Ja | ODER | Nein | = | 1 + 2 |

Nein | ODER | Ja | ODER | Ja | = | 2 + 3 |

Ja | ODER | Ja | ODER | Ja | = | 1 + 2 + 3 |

- Die Scopes der Benutzergruppen und Managementstationsgruppen wirken als UND-Operand (siehe Neue Managementstationsgruppe erstellen).

| Benutzergruppe Geltungsbereich |

| Managementstationsgruppen-Scope |

| Sichtbarkeit auf der Managementstation |

Scope-Definition 1 | Ja | UND | Nein | = | Nein |

Scope-Definition 2 | Ja | UND | Ja | = | Ja |

Scope-Definition 3 | Nein | UND | Ja | = | Nein |

HINWEIS

Zuweisung der Scope-Rechte für stark geschützte Zone

Administratoren müssen bei der Konfiguration der Benutzergruppen und Scopes die Sichtbarkeit und Schreibberechtigungen begrenzen und Verantwortung für erteilte Berechtigungen übernehmen.

Dies ist erforderlich für die Sicherheit der stark geschützten Zone.

HINWEIS

Keine Zugriffsrechte mehr auf das Projekt

Ist eine Managementstation keiner Managementstationsgruppe zugeordnet, hat die Managementstation automatisch die vollen Zugriffsrechte für alle Objekte des Projektes. Wenn die Scope- und Applikationsrechte nicht richtig zugewiesen werden, können versehentlich alle Rechte entzogen werden. In diesem Fall müssen Sie das letzte Projekt-Backup wiederherstellen.

Es ist möglich, dass nach dem letzten Projekt-Backup gespeicherte Daten verloren gehen.

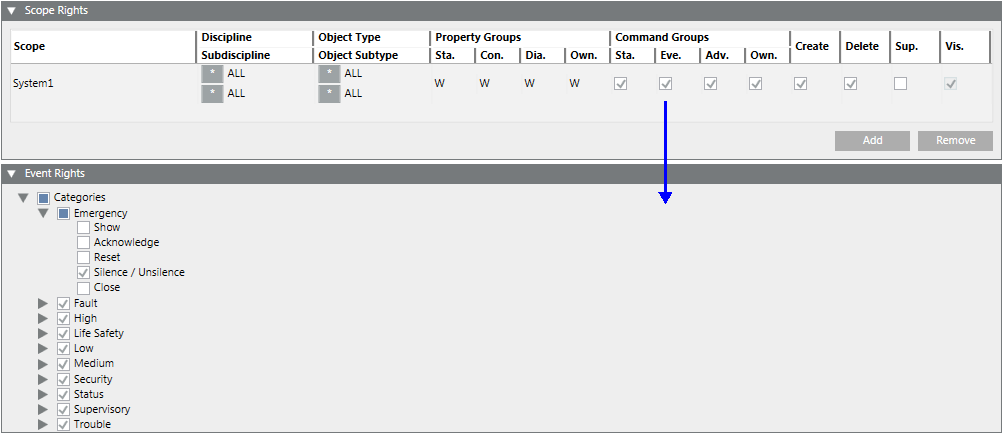

Ereignisrechte

Im Expander Ereignisrechte können Benutzer, die einer benutzergruppe angehören, Ereignisse an der Managementstation anzeigen, Befehle ausgeben und Ereignisse über eine geführte Alarmbearbeitung beheben.

Aktivieren Sie das Kontrollkästchen Eve. im Abschnitt Befehlsgruppen des Expanders Scope-Rechte, um die Ereignisrechte einzuschalten.

In dem Expander werden die verschiedenen Ereigniskategorien, z. B. Notfall, Störung, Hoch, Personensicherheit, Niedrig, Mittel, Sicherheit, Status, Überwachung und Problem, sowie Optionen zum Ausgeben von Befehlen für die folgenden Aktivitäten angezeigt:

- Anzeigen: Zeigt Ereignisse der angegebenen Ereigniskategorie an.

- Quittieren: Quittiert das Auftreten eines Ereignisses einer bestimmten Ereigniskategorie.

- Zurücksetzen: Setzt das Ereignis zurück, indem der Wert des Objekts zurückgesetzt wird, das das Ereignis ausgelöst hat.

- Sammelakustik: Schaltet den durch das Ereignis ausgegebenen Ton ein oder aus.

- Schliessen: Schliesst die Alarminstanz für die jeweilige Ereigniskategorie.

Default Benutzergruppen

Wird ein neues Projekt erstellt, so sind folgende Benutzergruppen bereits vorhanden:

- Rückfall-Richtlinie

- Benutzer sind der Rückfall-Richtlinie zugeordnet, bis sie einer Benutzergruppe zugeordnet werden. Nicht zugeordnete Benutzer werden in Konfigurierte Benutzer und Benutzermitglieder nicht angezeigt.

- Sie können Einstellungen und Rechte nach Bedarf ändern.

- Die FallbackPolicy kann nicht gelöscht werden.

- DefaultAdmins

- Der DefaultAdmin Benutzer hat per Default volle Zugriffsrechte zum System. Sie sollten ihm deshalb keine Rechte entziehen, bevor Sie einen eigenen Administrator mit vollen Rechten definiert haben.

- Sie können die Benutzergruppe DefaultAdmins und den Benutzer DefaultAdmin nicht löschen.

- Dieser Benutzergruppe können Sie auch keine neuen Benutzer hinzufügen.

- Deaktivieren Sie den DefaultAdmin-Benutzer, wenn sie das Projekt an den Kunden übergeben.

- DefaultUsers

- Sie können die Benutzergruppe DefaultAdmins und den Benutzer DefaultAdmin nicht löschen.

- Es können keine Benutzer hinzugefügt oder gelöscht werden.

- Der Standardbenutzer ist immer aktiv, wenn die Managementstation im Kiosk-Modus (Windows-Authentifizierung) ist.

Hinweis 1:

Passwörter für den DefaultAdmin werden erstmals während der Projektanlage in der Systemmanagement-Konsole definiert.

Hinweis 2:

Ein Password kann geändert werden:

- Projekt > Systemeinstellungen > Benutzer > Benutzerkonfiguration > Passwort (von einem Administrator, der zur Benutzerkonfiguration berechtigt ist)

- Vom DefaultAdmin über das Menü Bediener > Passwort ändern oben rechts in der Übersichtsleiste.

Hinweis 3:

Bei der Projektwiederherstellung gilt das Passwort zur Zeit der letzten Speicherung des Projekts. Dies gilt auch dann, wenn bei der Installation (z.B. beim Kunden) ein anderes Passwort definiert wurde.

Hinweis 4:

Zuweisen einer Benutzergruppe Supervisor alle Rechte zur Projektverwaltung. In dieser Gruppe können Sie die entsprechenden Projektadministratoren hinzufügen und verwalten.

Benutzergruppen

In einem Projekt können Sie mithilfe verschiedener Benutzergruppen den Benutzerzugriff kontrollieren. Je nach Tätigkeit oder Erfahrung der einzelnen Benutzer, werden in der Benutzergruppe mehr oder weniger Rechte vergeben. Die Rechte können eingeschränkt werden auf die jeweiligen:

- Applikationen

- Disziplinen

- Konfigurierte Disziplinen direkt in der Benutzergruppe

- Zugewiesen über Scopes

Die nachfolgende Tabelle zeigt beispielhaft, wie verschiedenen Benutzergruppen Zugriff auf die Applikationen und Disziplinen haben.

Beispiel-Benutzergruppen | |||||

Benutzergruppen- | Gruppe | Applikationsrechte | Eigenschaftsgruppen | ||

|

| Anzeigen | Konfigurieren | R (Read, Lesen) | W (Write, Schreiben) |

FallbackPolicy | ja | - | - | - | - |

DefaultAdmin | ja | Alle | Alle | Alle | Alle |

DefaultUser | ja | - | - | - | - |

Supervisor | Nein | Alle | Alle | Alle | Alle |

Gruppe 1 | Nein | A+B+C | A+B | 1+2+3 | 1+2+3 |

Gruppe 2 | Nein | A+B | A | 2+3 | 3 |

Gruppe 3 | Nein | C | - | 3 | - |

Erklärung zur Tabelle anhand der Benutzergruppe 2:

- Applikation: Ein Benutzer der Benutzergruppe 2 kann die Applikation A anzeigen und nach Bedarf konfigurieren (z.B. Objekte modifizieren). Dieser Benutzer kann die Applikation B nur anzeigen, nicht aber konfigurieren. Die Applikation C ist für sämtliche Benutzer dieser Benutzergruppe nicht verfügbar (nicht aufrufbar).

- Eigenschaftsgruppen: Ein Benutzer der Benutzergruppe 2 hat Lese- und Schreibzugriff auf Disziplin 3 in Applikation A und B (z.B. kann er einen Datenpunkt ändern). Die Disziplin 2 kann er nur sehen, ohne eine Änderung vornehmen zu können. Die Disziplin 1 ist für sämtliche Benutzer dieser Benutzergruppe nicht verfügbar (weder Lese- noch Schreibzugriff).

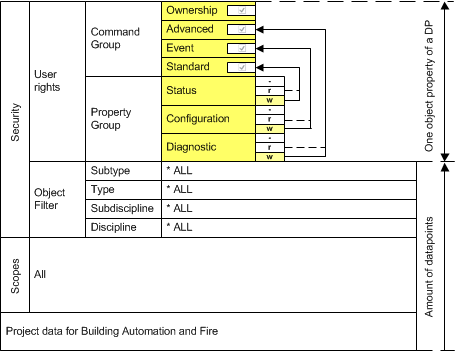

Zugriffsrechte

Volle Zugriffsrechte

In Desigo CC bestimmen verschiedene Faktoren die Zugriffsrechte auf ein Objekt. Wenn Sie einer Benutzergruppe volle Zugriffsrechte vergeben wollen, müssen Sie keine Scopes definieren. Für das Bedienen und Überwachen müssen Sie der Eigenschaftengruppe Schreibberechtigungen zuweisen und die Befehlsgruppe aktivieren. In der folgenden Abbildung werden umfassende Zugriffsrechte verdeutlicht.

Benutzeransicht strukturierter BACnet-Objekte (volle Zugriffsrechte) | ||||

Anlage | Aggregate | Funktion | Property 1 | Property 2 |

Lüftung Ost | Zuluftventilator | 2 stufig | Aktueller Wert | Status-Flag |

Lüftung Ost | Pumpe | 1 stufig | Aktueller Wert | Status-Flag |

Lüftung Ost | Zulufttemperatur | Expositionen | Aktueller Wert | Status-Flag |

Lüftung Basement | Pumpe | 1 stufig | Aktueller Wert | Status-Flag |

Heizung West | Pumpe | 1 stufig | Aktueller Wert | Status-Flag |

Sicherheit | Zone A | Manuell | Aktueller Wert | Status-Flag |

Eingeschränkte Zugriffsrechte

Das folgende Beispiel verdeutlicht, wie die Funktionsweise einer Eigenschaft, z.B. der aktuelle Wert für eine einstufige Pumpe, festgelegt wird. Die Sicht auf das Objekt ist in diesem Beispiel stark eingeschränkt. Mit einem Platzhalter können die Objekte in normalen Projekten umfassender angezeigt werden. Im Folgenden werden eingeschränkte Zugriffsrechte verdeutlicht.

Mit Scopes, Scope-Filtern und Benutzerrechten kann eine Objektansicht im Detail festgelegt werden. Zur Bedienung und Überwachung muss dem Status in der Eigenschaftengruppe jedoch eine Schreibberechtigung zugewiesen und die Standard-Befehlsgruppe aktiviert sein.

Eingeschränkte Benutzeransicht strukturierter BACnet-Objekte

Anlage | Aggregate | Funktion | Property 1 | Property 2 |

Lüftung Ost | Pumpe | 1 stufig | Aktueller Wert |

|

Heizung West | Pumpe | 1 stufig | Aktueller Wert |

|

Mitglied mehrerer Benutzergruppen

Ein Benutzer kann mehreren Benutzergruppen angehören. Ob es sinnvoll ist, einen Benutzer mehreren Gruppen zuzuweisen, hängt von der Definition der Gruppen ab. Benutzer, die mehreren Gruppen angehören, verfügen über sämtliche Rechte aller Gruppen.

Wenn Sie drei verschiedene Bedienertypen haben, können Sie je eine Gruppe mit umfassenden Rechten anlegen. In diesem Fall macht es keinen Sinn, einen Benutzer mehreren Gruppen zuzuweisen.

Sie können aber auch detailliertere Gruppen anlegen, denen Rechte für ganz spezifische Tasks in bestimmten Arbeitsbereichen zugewiesen werden.

Zum Beispiel: Ein Kunde hat eine Reihe von Gebäuden mit Bedienern an verschieden Arbeitsplätzen; jeder Bediener verfügt über umfassende Zugriffsrechte für das lokale Gebäude und eingeschränkte Rechte für die anderen. Für jedes Gebäude können unterschiedliche Bedienergruppen festgelegt und die Bediener gebäudespezifischen Gruppen mit den relevanten Rechten zugewiesen werden. Benutzer gehören in der Regel mehr als einer detaillierten Gruppe an.

In kleineren Systemen kommt in der Regel der erste Ansatz zur Anwendung. Bei grösseren oder weiter verteilten Systemen ist der zweite Ansatz möglicherweise vorzuziehen.

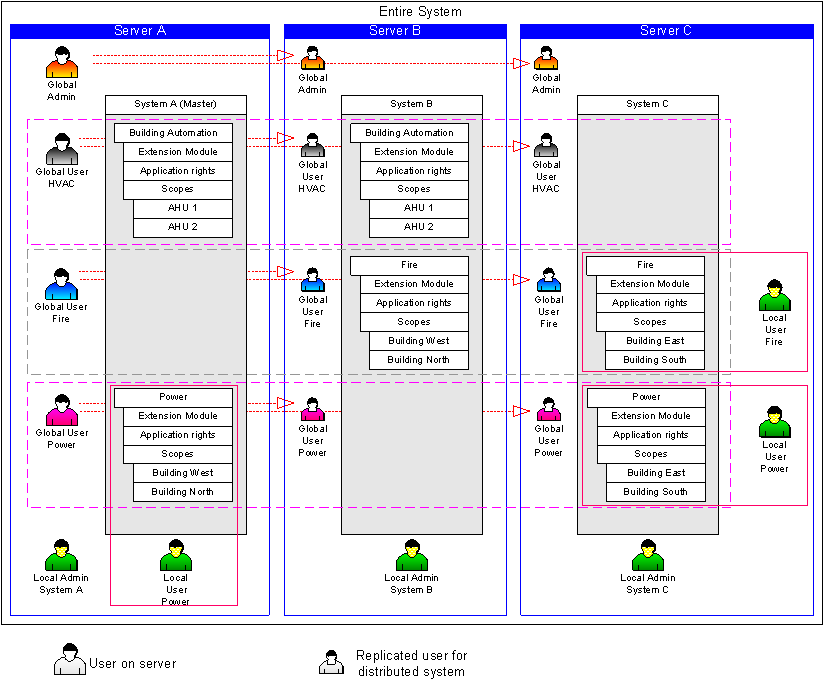

Sicherheit in verteilten Systemen

In verteilten Systemen gibt es lokale und globale Benutzergruppen und Benutzer.

Lokale Benutzergruppen und Benutzer

Lokale Benutzergruppen und Benutzer existieren nur auf ihren jeweiligen Managementstationen und sind nicht mit dem Mastersystem synchronisiert. Ein lokaler Benutzer ist auf seinem eigenen System angelegt und hat ausschliesslich darauf Zugriff.

Globale Benutzergruppen und Benutzer

Globale Benutzergruppen und Benutzer können nur auf dem Mastersystem angelegt und verwaltet werden. Diese globalen Informationen werden kontinuierlich mit den verteilten Managementstationen synchronisiert. Auf jeder bekannten Managementstation wird mit anderen Worten eine Kopie der Benutzergruppe bzw. des Benutzers erstellt. Ein globaler Benutzer hat potenziell Zugriff auf Objekte auf anderen Systemen.

Systemerweiterungen

- Das Mastersystem aktualisiert automatisch jede Managementplattform, das zu einem späteren Zeitpunkt hinzugefügt wird.

- Jedes neu hinzugefügte Subsystem (Erweiterungsmodul) muss im Abschnitt Applikationsrechte aktiviert werden, damit es global bedient werden kann (z.B. vom globalen Administrator).

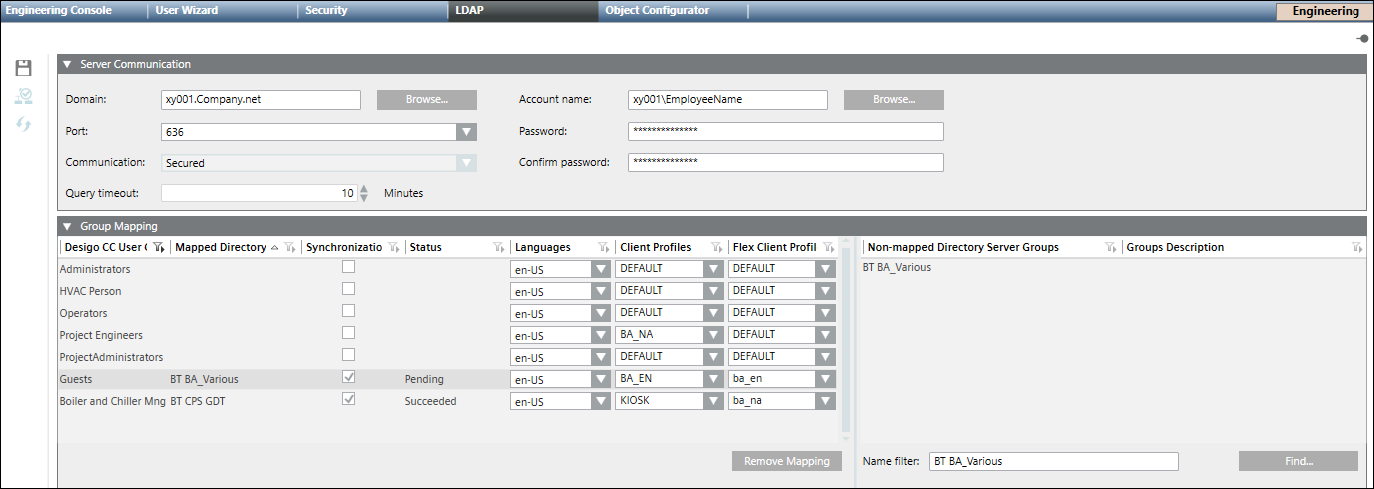

LDAP-Domänengruppen

Das LDAP (Lightweight Directory Access Protocol) ist ein Verzeichnisinformationsdienst, der auf dem TCP/IP-Protokoll basiert. LDAP bezieht sich auf die Kommunikation zwischen dem Client und dem LDAP-Server. Alle personenbezogenen Daten einer Organisationseinheit werden auf dem LDAP-Server verwaltet und können bei Bedarf als Benutzergruppe an Desigo CC übertragen werden.

Weitere Informationen zu LDAP entnehmen Sie bitte der Fachliteratur.

Informationen zu den Vorgehensweisen oder Arbeitsabläufen finden Sie im Abschnitt mit den detaillierten Anweisungen.

|

LDAP-Register | |

Symbolleiste des LDAP | |

| Ermöglicht das Speichern der Konfiguration. |

| Die Verbindung zum Server können Sie mit Verbindung prüfen überprüfen. |

| Sie können die Zuordnung zwischen der/den Benutzergruppe(n) und der/den Servergruppe(n) synchronisieren. Einschränkung 1: Die Grenze für das Hinzufügen von Benutzern aus dem Active Mapped Directory zur Benutzergruppe für ein Desigo CC -System ist: Einschränkung 2: Das Limit für das Hinzufügen von Benutzern aus dem Active Mapped Directory zu einzelnen Benutzergruppen beträgt 1000. |

Abschnitt Serverkommunikation | |

Domäne | Der Domänenname, z.B. xy001.company.net. Sie können den Namen eingeben oder Durchsuchen klicken, um nach dem gewünschten Domänennamen zu suchen. |

Port | Sie können eine Portnummer aus dem Dropdown-Menü wählen:

|

Kommunikation | Nachdem Sie eine Portnummer gewählt haben, können Sie aus dem Dropdown-Menü Gesichert oder Ungesichert wählen. |

Abfrage-Timeout | Die maximale Zeit, die für das System konfiguriert ist, um Ergebnisse basierend auf Filterkriterien zu suchen. Sie können die Anzahl Minuten zwischen 1 bis 60 einstellen (Standard = 1 Minute). Wenn das Abfrage-Timeout überschritten wird, erhalten Sie eine Informationsmeldung. |

Kontoname | Kontoname. Geben Sie entweder den Kontonamen ein oder klicken Sie Durchsuchen, um nach dem Namen zu suchen und ihn auszuwählen. Hinweise zum Benutzerkonto: Das Benutzerkonto muss:

|

Passwort | Das Passwort des Kontos. Wenn Sie ein wiederhergestelltes Projekt haben, kann dieses Feld das Passwort des Domänenkontobenutzers anzeigen, der im Projekt auf dem Quellcomputer angegeben ist. Sie müssen sicherstellen, dass das Passwort des Benutzers des Domänenkontos aktuell ist. |

Passwort bestätigen | Das bestätigte Passwort. |

Abschnitt Gruppenzuordnung | |

Desigo CC-Benutzergruppe | Name der Benutzergruppe. |

Zuordnung entfernen | Sie können die Zuordnung(en) einer oder mehrerer ausgewählter Zeilen entfernen. |

Zugeordnete Verzeichnisse | Der Name des Serververzeichnisses, dem die Benutzergruppe zugeordnet ist. |

Synchronisation | Wenn diese Option aktiviert ist, werden die Benutzergruppe(n) und die zugehörigen Verzeichnisse zugewiesen, wenn eine Synchronisierung über die Symbolleiste aktiviert wird. |

Zustand | Der aktuelle Status der Synchronisierung zwischen einer Gruppe und einer Verzeichnisservergruppe: Anstehend - die Synchronisierung ist noch nicht erfolgt. Erfolgreich - Die Gruppe und die Verzeichnisservergruppe sind einander zugeordnet. Fehlgeschlagen - Die Gruppe und die Verzeichnisservergruppe werden nicht zugeordnet. Die Synchronisierung ist fehlgeschlagen. |

Sprachen | Definiert die verwendete Sprache der Benutzeroberfläche in Desigo CC. Hinweis: Nach einem LDAP-Import wird diese Einstellung für alle vorhandenen Benutzer im Register Benutzer zugewiesen oder überschrieben. |

Client-Profile | Legt die Anzeige der Desigo CC-Applikationen auf der Managementstation fest (betrifft Anzeigen in der Übersichtsleiste, Ereignisliste, Alarmdetailleiste usw.). Weitere Informationen siehe Abschnitt Client-Profil. Hinweis: Nach einem LDAP-Import wird diese Einstellung für alle vorhandenen Benutzer im Register Benutzer zugewiesen oder überschrieben. |

Flex Client-Profil | Flex-Client-Profil - Legt die Anzeige der Flex Client-Applikationen auf der Managementstation fest (betrifft Anzeigen in der Übersichtsleiste, Ereignisliste, Alarmdetailleiste usw.). Weitere Informationen siehe Abschnitt Flex-Profil. Hinweis: Nach einem LDAP-Import wird diese Einstellung für alle vorhandenen Benutzer im Register Benutzer zugewiesen oder überschrieben. Ferner wird die letzte in Desigo CC importierte Gruppe zugewiesen, wenn ein Benutzer zwei Benutzergruppen angehört, |

Nicht zugeordnete Verzeichnisservergruppen | Liste der verfügbaren Servernamen, die keiner vorhandenen Gruppe zugewiesen sind. |

Gruppenbeschreibung | Beschreibung der Gruppe. |

Namensfilter | Hier können Sie den Namen der Servergruppe eingeben, die mit einer Benutzergruppe verknüpft und synchronisiert werden soll. |

Suchen | Sie können den Server nach dem Namen durchsuchen, der in das Feld Namensfilter eingegeben wurde. |

und gespeichert werden. Während des Löschens wird eine Fehlermeldung angezeigt, wenn Ihre Rechte nicht ausreichen.

und gespeichert werden. Während des Löschens wird eine Fehlermeldung angezeigt, wenn Ihre Rechte nicht ausreichen.